Mit NIS2 wird Sicherheit zu einer dauerhaften organisatorischen Verantwortung.

Punktuelle Maßnahmen oder nachträgliche Absicherungen reichen nicht mehr aus.

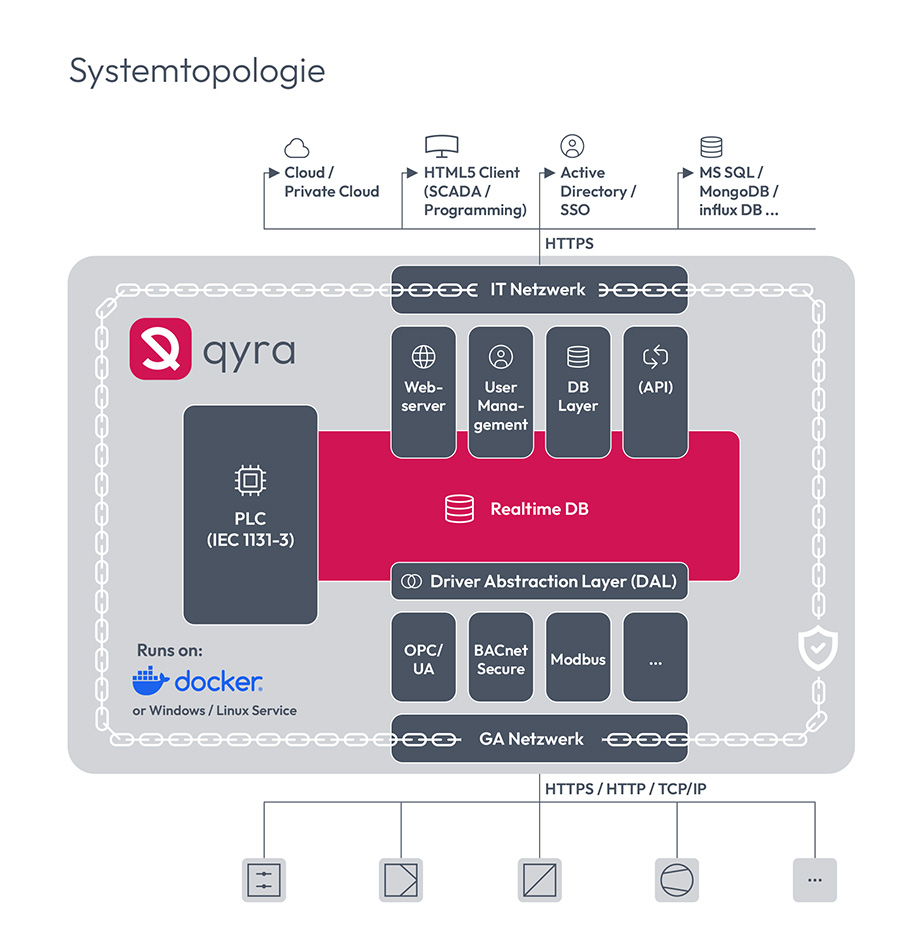

Systemtopologie & NIS2-konforme Architektur

qyra ist als sichere, modular aufgebaute Systemarchitektur konzipiert. Die Plattform läuft containerisiert in einer Docker-Umgebung oder alternativ auf dedizierten Windows- bzw. Linux-Servern. Diese flexible Deployment-Strategie ermöglicht sowohl On-Premises-Installationen als auch den Betrieb in zertifizierten Rechenzentren.

Im Zentrum der Systemtopologie steht eine Real-Time-Datenbank. Sie übernimmt die konsistente Verarbeitung, Speicherung und Synchronisation aller Betriebs-, Steuerungs- und Zustandsdaten. Die Architektur ist so ausgelegt, dass sie hochverfügbar, skalierbar und ausfallsicher betrieben werden kann.

Architektur-Überblick

qyra als Software/Applikation wird vorzugsweise als Docker-Container betrieben und kann – je nach Einsatzszenario – auch als Windows- oder Linux-Dienst ausgeführt werden.

qyra ist aus folgenden Komponenten aufgebaut:

- Real-Time-Datenbank (Event-Processing, Zustandsmanagement)

- Integrierte PLC (IEC 61131-3)

- Webserver für Visualisierung (SCADA) und Programmierung / Konfiguration

- User-Management mit rollenbasierter Zugriffskontrolle (AD, SSO)

- Database Layer für Anbindung von SQL und noSQL Datenbanken

- Driver Abstraction Layer

Die Driver Abstraction Layer ermöglicht die standardisierte Anbindung unterschiedlichster Hardware- und Kommunikationsprotokolle, unter anderem:

- OPC UA (inkl. Security Profiles)

- BACnet Secure Connect

- Modbus (TLS-gesichert)

- weitere industrielle Protokolle

Diese klare Schichtentrennung reduziert Angriffsflächen und erlaubt eine saubere Trennung von IT- und Automatisierungs-Ebene.

Cyber-Bedrohungsmodell für Gebäudeautomation

Gebäude- und Infrastrukturanlagen sind heute hochgradig vernetzte cyber-physische Systeme. Angriffe bleiben nicht auf die IT beschränkt, sondern wirken direkt auf Betrieb, Sicherheit und Verfügbarkeit. Manipulationen können Komfort, Energieeffizienz, Produktionsprozesse oder sogar die Sicherheit von Personen beeinträchtigen.

Relevante Bedrohungsszenarien sind unter anderem:

- Manipulation von Feldgeräten und Regelkreisen

- Insider-Angriffe über Service, Wartung oder Lieferketten

- Missbrauch unsicherer oder nicht authentifizierter Protokolle

- Sabotage durch Malware, fehlerhafte Updates oder Fremdsoftware

- Ausfall zentraler Dienste wie Netzwerk, Cloud oder Managementsysteme

NIS2 verlangt, diese Risiken systematisch zu bewerten – nicht nur organisatorisch, sondern architektonisch.

Warum klassische OT-Architekturen nicht mehr ausreichen

Traditionelle OT-Architekturen basieren häufig auf implizitem Vertrauen innerhalb des Netzes. Wer Zugriff hat, gilt als berechtigt. Unter heutigen Bedrohungsannahmen ist dieses Modell nicht mehr tragfähig.

Fehlende Trennung von Funktionen, unklare Zuständigkeiten und eingeschränkte Nachvollziehbarkeit führen dazu, dass Sicherheitsmaßnahmen oft nur reaktiv umgesetzt werden. Genau hier setzt QYRA an: Nicht durch zusätzliche Schutzschichten, sondern durch eine grundlegend sichere Systemarchitektur.

NIS2 verlangt, diese Risiken systematisch zu bewerten – nicht nur organisatorisch, sondern architektonisch.

QYRA-Risikoreduktion durch Architektur

QYRA reduziert Sicherheitsrisiken nicht punktuell, sondern strukturell. Zentrale Prinzipien sind:

- klare Trennung von Steuerung, Visualisierung und Management

- rollenbasierte Zugriffskonzepte statt pauschaler Netzwerkfreigaben

- vollständige Nachvollziehbarkeit aller Änderungen und Konfigurationen

- automatisierte Wiederherstellungs- und Rollback-Prozesse

Sicherheit entsteht dadurch nicht durch Vertrauen, sondern durch Transparenz, Kontrolle und Wiederholbarkeit – über Planung, Umsetzung und Betrieb hinweg.

Protokoll- und Zonenstrategie nach NIS2-Logik

QYRA verfolgt eine klare Protokoll- und Zonenstrategie, die sich an modernen Sicherheitsanforderungen orientiert.

Bevorzugt eingesetzte Protokolle:

- OPC UA: Security by Design mit Zertifikaten, Rollenmodellen und Auditfähigkeit

- EtherCAT: deterministische Echtzeitkommunikation im klar abgegrenzten OT-Bereich

Klassische Protokolle wie BACnet oder KNX können weiterhin integriert werden, jedoch ausschließlich innerhalb definierter Sicherheitszonen und mit zusätzlichen Schutzmaßnahmen. Dadurch bleiben bestehende Systeme nutzbar, ohne Sicherheitsanforderungen zu kompromittieren.

Audit-, Compliance- und Management-Nutzen

QYRA unterstützt zentrale Anforderungen aus NIS2, ISO/IEC 27001 und DSGVO direkt im Systemdesign:

- Zugriffskontrolle durch Rollenmodelle und Mehrfaktor-Authentifizierung

- Nachvollziehbarkeit über Git-basierte Versionierung, Journale und Logging

- Resilienz durch Redundanz und automatisiertes Recovery

- Incident-Response-Unterstützung durch Alarmierung und Wiederherstellung

Für das Management bedeutet das:

- reduzierte Haftungs- und Betriebsrisiken

- bessere Audit- und Berichtsfähigkeit

- geringerer organisatorischer Aufwand

- eine langfristig tragfähige, zukunftssichere Architektur